サイバー攻撃を“見える化”すると

「サイバー攻撃が増えている」というニュースを見聞きする機会が増えましたが、実際に攻撃を受けた経験がない限り、どこか遠い世界の話と思ってしまいがちです。そのような楽観的な見方を持っている方もこちらのサイトを見れば考えを改めることでしょう(下記の「サイバー攻撃を“見える化”したサイトはこちら」をクリック)。

サイバー攻撃を“見える化”したサイトはこちら

これはNICT(国立研究開発法人情報通信研究機構)がキャッチしたサイバー攻撃を見える化したサイトです。世界中から日本が攻撃を受けている(もちろん日本からも各国を攻撃しているようですが)様子がうかがえ、ぞっとするとともに、サイバー攻撃からの防御(サイバーセキュリティ対策)の必要性を痛感することでしょう。

もちろんこれがサイバー攻撃の全体像ではありません。また、攻撃の多くは適切なセキュリティによりはじかれているはずです。しかし、セキュリティが不十分な企業では、今この瞬間にも攻撃を受け情報が流出している可能性もあります。

サイバー攻撃の目的は情報の流出だけに留まりません。最近では“身代金”を要求するランサムウェアという攻撃手法も登場しており、金銭の取得もサイバー攻撃の目的になっています。2017年7月現在、ランサムウェアの中でもとりわけ「WannaCry」またはその亜種が猛威を振るっています。英国の病院では感染により患者のデータにアクセスできなくなり医療行為に支障が生じたり、JR東日本や日立(海外工場)などでも感染があったりしたことが報道されています。

他にも、システム破壊を目論む愉快犯や政治的信条を主張するためのサイトの改ざんなど、サイバー攻撃の意図や方法は多岐にわたります。

ランサムウェア : ランサムとは身代金の意味。これに感染したPC上のデータはすべて拡張子が書き換えられる等して暗号化される。そして、感染前の状態に戻したい場合は身代金を支払うよう脅迫文が表示される。身代金を支払ってもデータが復旧するとは限らない。

”サイバーセキュリティ経営”で後れをとる日本企業

このように攻撃の幅を増したサイバー攻撃ですが、攻撃内容は日々進化しているため、サイバーセキュリティ対策もそれにキャッチアップしていく必要があります。

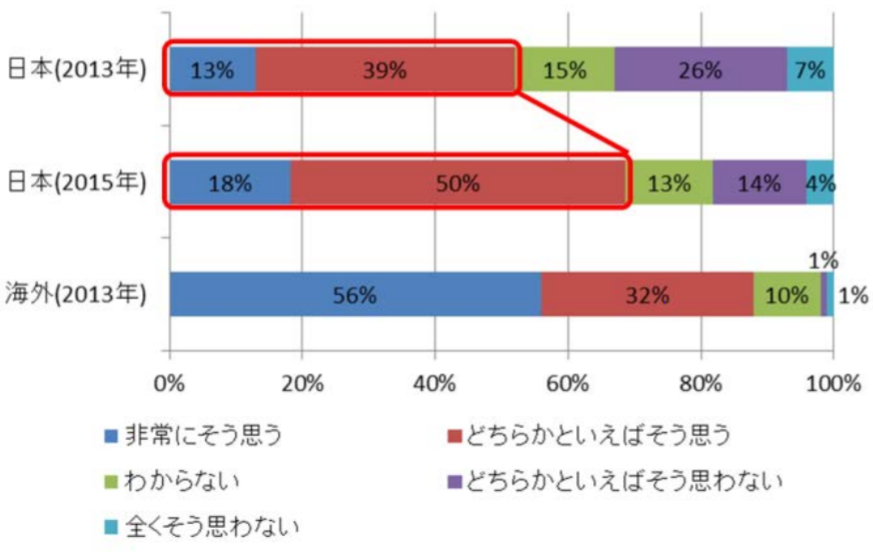

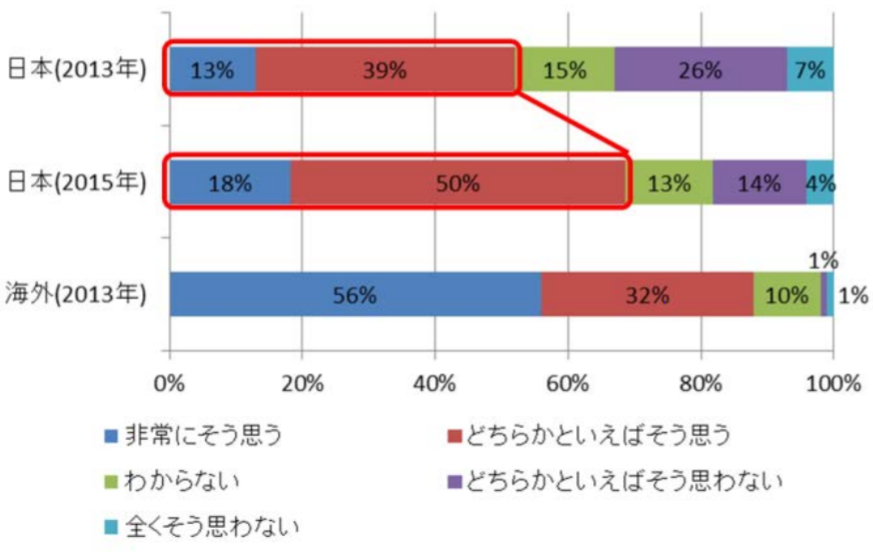

このサイバーセキュリティ対策の強化を「IT担当部門の課題」と捉えるのは禁物です。サイバー攻撃の脅威を考えると、サイバーセキュリティ対策は、自社の企業価値を損なわないために、経営者が自社へのサイバー攻撃への脅威をどのように評価し、それに対してどのようなリスクマネジメントを行うかという極めて経営的な課題と言えます。それにもかかわらず、日本企業ではサイバーセキュリティ対策強化を経営課題と捉えていない経営陣が多々見受けられます。下のグラフからわかるように、サイバー攻撃の予防は取締役レベルで議論すべきかとの問いについて、海外企業では半数以上(56%)が「非常にそう思う」と回答しているのに対し、日本企業では18%(2015年)にとどまっています。「どちらかと言えばそう思う」(50%:2015年)も含めると68%になり、2013年の調査時の52%(「非常にそう思う」13%+「どちらかと言えばそう思う」39%)に比べれば増加していますが、海外の88%(「非常にそう思う」56%+「どちらかと言えばそう思う」32%)と比べると大きく引けを取っていると言わざるを得ません。

図:サイバー攻撃の予防は取締役レベルで議論すべきか

(出典:サイバーセキュリティ経営ガイドライン)

経営者がサイバーセキュリティ対策を進めるための3原則

上場企業の経営者がサイバーセキュリティ対策を推進するにあたり認識する必要があるのが、「サイバーセキュリティ経営ガイドライン」(*)で定められている「3原則」です。

* 経済産業省が、独立行政法人情報処理推進機構(IPA)とともに、大企業および中小企業(小規模事業者を除く)のうち、ITに関するシステムやサービス等を供給する企業および経営戦略上ITの利活用が不可欠である企業の経営者を対象に、経営者のリーダーシップの下で、サイバーセキュリティ対策を推進するために策定した指針。

サイバーセキュリティ経営ガイドラインが定める3原則

| 原則1 |

経営者は、IT 活用を推進する中で、サイバーセキュリティリスクを認識し、リーダーシップによって対策を進めることが必要 |

| 原則2 |

自社は勿論のこと、系列企業やサプライチェーンのビジネスパートナー、IT システム管理の委託先を含めたセキュリティ対策が必要 |

| 原則3 |

平時及び緊急時のいずれにおいても、サイバーセキュリティリスクや対策、対応に係る情報の開示など、関係者との適切なコミュニケーションが必要 |

第一の原則には、「経営者がサイバーセキュリティリスクを認識すること」と「サイバー攻撃への対策にあたり経営者がリーダーシップを発揮すること」の2つが記載されています。サイバーセキュリティ対策を実施するにあたり、まず自社がどのようなリスクに直面しているのかを正しく認識しなければなりません。その際「サイバー攻撃を受けるリスク」といったあいまいなリスクではなく、「機密情報の漏洩により自社の競争力の源泉である知的財産が競合他社の手に渡り、自社の競争力が低下するリスク」「工場の端末が標的型攻撃メールの添付ファイルに感染する等して暗号化され、製造設備の稼働に影響を与え、生産が停止するリスク」といったある程度具体的なリスクに落とし込む必要があります。また、「他社がやっているから」サイバーセキュリティ対策に取り組むのではなく、経営者自身が認識したリスクに基づき、そのリスクをコントロールするための手立てとして、サイバーセキュリティ対策を考えなくてはなりません。サイバーセキュリティ対策の実行には予算と人員が必要となります。予算と人員という経営資源をサイバーセキュリティ対策のためにどの程度割くのかを判断するのは経営者です。また、標的型攻撃メールの添付ファイルを開かせないための訓練などは全社横断的に実施する必要があり、各部署の連携が欠かせません。それには経営者の強いリーダーシップが求められます。

第二の原則では、セキュリティのリスク診断や防御範囲の適切性が述べられています。上場会社の場合、子会社で起きた不祥事であっても、親会社が適時開示をしなくてはなりません(重要性のないものを除く)。子会社で個人情報が漏洩すると、外部の被害者は親会社である上場会社を責める可能性もあります。また、サイトの運営を資本関係のない外部の企業に委託している場合に、当該委託先で個人情報の漏洩が起きると、委託した側も「セキュリティの不十分な外部企業に安易に委託した」として責任を問われる可能性があります。そのため、第二の原則では、セキュリティのリスク診断や防御範囲を自社だけに留めることのないよう留意すべきとしています。広範な範囲でさまざまなリスクを想定しながら、取りこぼしのないように防御範囲を決めるようにしましょう。また、防御範囲は定期的に見直すようにしましょう。

第三の原則では、平時および非常時のセキュリティに関する開示の重要性が述べられています。平時は、自社が実施しているサイバーセキュリティのレベルを取引先等に開示することで、取引先からの信頼性を高めておきます。平時から取引先とセキュリティリスクのコミュニケーションができていれば、万一サイバー攻撃を受け、防御に失敗し、被害が発生しても、平時においてそのようなコミュニケーションをとっていなかった場合と比べると、取引先の不信感を取り除くことは格段に容易と言えます。

CISOへの指示は10項目を参考に

経営者がリーダーシップをもってサイバーセキュリティ対策に臨む(上記の第1の原則)と言っても、経営者が必ずしもこの分野に明るいとは限りません。そこで、実際に情報セキュリティ対策を実施する上での責任者となる担当幹部(CISO等)を設置するのが通常です。

CISO : Chief Information Security Officer(最高情報セキュリティ責任者)

それでは、経営者はCISOにどのような指示を出すべきでしょうか。それに対する1つの回答が、上で紹介したサイバーセキュリティ経営ガイドラインが定める「重要10項目」です。

サイバーセキュリティ経営ガイドラインが定める「重要10項目」

| 指示1 |

サイバーセキュリティリスクへの対応について、組織の内外に示すための方針(セキュリティポリシー)を策定すること。 |

| 指示2 |

方針に基づく対応策を実装できるよう、経営者とセキュリティ担当者、両者をつなぐ仲介者としての CISO 等からなる適切な管理体制を構築すること。その中で、責任を明確化すること。 |

| 指示3 |

経営戦略を踏まえて守るべき資産を特定し、セキュリティリスクを洗い出すとともに、そのリスクへの対処に向けた計画を策定すること。 |

| 指示4 |

計画が確実に実施され、改善が図られるよう、PDCA を実施すること。また、対策状況については、CISO 等が定期的に経営者に対して報告をするとともに、ステークホルダーからの信頼性を高めるべく適切に開示すること。 |

| 指示5 |

系列企業やサプライチェーンのビジネスパートナーを含め、自社同様にPDCA の運用を含むサイバーセキュリティ対策を行わせること。 |

| 指示6 |

PDCA の運用を含むサイバーセキュリティ対策の着実な実施に備え、必要な予算の確保や人材育成など資源の確保について検討すること。 |

| 指示7 |

IT システムの運用について、自社の技術力や効率性などの観点から自組織で対応する部分と他組織に委託する部分の適切な切り分けをすること。また、他組織に委託する場合においても、委託先への攻撃を想定したサイバーセキュリティの確保を確認すること。 |

| 指示8 |

攻撃側のレベルは常に向上することから、情報共有活動に参加し、最新の状況を自社の対策に反映すること。また、可能な限り、自社への攻撃情報を公的な情報共有活動に提供するなどにより、同様の被害が社会全体に広がることの未然防止に貢献すること。 |

| 指示9 |

サイバー攻撃を受けた場合、迅速な初動対応により被害拡大を防ぐため、CSIRT(サイバー攻撃による情報漏えいや障害など、コンピュータセキュリティにかかるインシデントに対処するための組織)の整備や、初動対応マニュアルの策定など緊急時の対応体制を整備すること。また、定期的かつ実践的な演習を実施すること。 |

| 指示10 |

サイバー攻撃を受けた場合に備え、被害発覚後の通知先や開示が必要な情報項目の整理をするとともに、組織の内外に対し、経営者がスムーズに必要な説明ができるよう準備しておくこと。 |

このうちもっとも重要となるのが、指示6の「サイバーセキュリティ対策のための人材確保」です。サイバーセキュリティ対策に精通した人材の獲得コストは決して低廉ではありません。サイバーセキュリティの世界は日進月歩であり、ノウハウの蓄積スピードを考慮すると、“完全自前主義”では技術が陳腐化するという別のリスクを抱えることになります。一方で、サイバーセキュリティに関する事項のすべてを外注すれば、自社にノウハウがたまらないだけでなく、サイバーセキュリティ対策の予算も膨れ上がることでしょう。どこまでを内製化し、どこからを外注するか(あるいはサイバーリスク保険の活用によりリスクを移転するか)の判断(指示7参照)を適切に行うためにも、社内にサイバーセキュリティ対策に精通した人材を確保しておきたいところです。

サイバーセキュリティ対策に関わる社内人材が増えてくると、組織化が必要になります。サイバーセキュリティ対策に携わる組織をCSIRTと称することもあります(指示9参照)。最近では、登録情報セキュリティスペシャリストという国家資格も誕生しました。CISOはもちろん、CSIRTのメンバーに登録情報セキュリティスペシャリストの資格取得を奨励、場合によっては義務付けることも検討に値します(登録情報セキュリティスペシャリストについては2016年10月27日のニュース「サイバー攻撃対策の国家資格が登場」を参照)。また、日本コンピュータセキュリティインシデント対応チーム協議会(日本シーサート協議会)に加盟し、CSIRT間で情報共有および連携を図ることも有益でしょう。

CSIRT : Computer Security Incident Response Teamの略。サイバー攻撃による情報漏えいや障害など、コンピュータセキュリティにかかる(事故などの危難が生じる可能性の高い事態)に対処するための組織の総称。「シーサート」と読む。

また、指示9の定期的かつ実践的な演習も重要となります。例えば、上述した「標的型攻撃メールの添付ファイルを開かせないための訓練」(標的型攻撃メール演習)などが挙げられます。最近の標的型攻撃メールのメール本文や添付ファイル名はますます巧妙化しており、メール処理に忙殺され注意力が鈍った状況では、うかつに開いてしまう従業員がいてもおかしくありません。そのようなリスクに備え、標的型攻撃メール演習はすぐにでも取り組みたいところです。